Sicherheit von Ledger Cold Wallets: Vollständige Architekturanalyse

Ledger Cold Wallet Security ist ein mehrschichtiges Schutzsystem, das Kryptowährungsschlüssel vor allen potenziellen Angriffsvektoren in vernetzten Computerumgebungen isoliert.

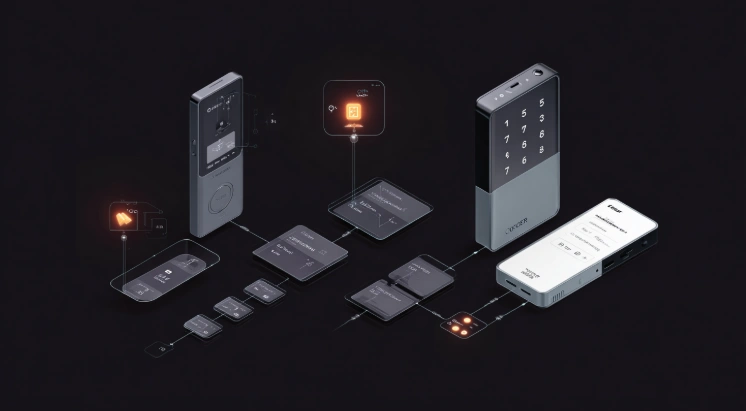

Ledger Cold Wallet Security ist ein mehrschichtiges Schutzsystem, das Kryptowährungsschlüssel vor allen potenziellen Angriffsvektoren in vernetzten Computerumgebungen isoliert. Die Sicherheitsarchitektur kombiniert zertifizierte Hardwarekomponenten, gehärtete Firmware und sichere Kommunikationsprotokolle, um einen umfassenden Schutz für digitale Vermögenswerte zu gewährleisten. Das Verständnis dieser Architektur ermöglicht es Nutzern, den deutlich höheren Schutz von Hardware-Wallets im Vergleich zu Software-Alternativen zu erkennen.

Die Sicherheit und Architektur der Ledger Cold Wallet basieren auf über zehn Jahren Entwicklung mit Fokus auf die Anforderungen an den Schutz von Kryptowährungen. Die Architektur schützt vor Bedrohungen von hochentwickelter Malware bis hin zu Angriffen auf physische Geräte und bietet eine Cold-Storage-Sicherheit, die sich an die sich wandelnde Bedrohungslandschaft anpasst. Im Gegensatz zu Software-Wallets, die auf Allzweckgeräten laufen, oder Wettbewerbern wie Trezor und KeepKey mit anderen Architekturansätzen verwendet Ledger zertifizierte Sicherheitselemente, die den Sicherheitsstandards von Banken und Behörden entsprechen. Diese Seite bietet eine umfassende Analyse der Sicherheitsarchitektur zum Schutz von Vermögenswerten aller unterstützten Coins.

Sicherheitsarchitektur von Ledger Cold Wallet

Die Sicherheitsarchitektur von Ledger Cold Wallets basiert auf einer mehrschichtigen Sicherheitsstrategie, bei der mehrere unabhängige Sicherheitsebenen private Schlüssel vor Kompromittierung schützen. Dadurch wird sichergestellt, dass das Durchbrechen einer einzelnen Ebene keinen Zugriff auf die geschützten Schlüssel ermöglicht. Jede Komponente erfüllt spezifische Sicherheitsfunktionen und integriert sich mit den anderen, um einen umfassenden Schutz für Hardware-Wallet-Nutzer zu gewährleisten.

Die Architektur trennt sicherheitskritische Operationen von allgemeinen Funktionen und gewährleistet so, dass sensible kryptografische Operationen ausschließlich in geschützten Umgebungen stattfinden. Dieses Trennungsprinzip verhindert die Offenlegung privater Schlüssel, unabhängig davon, was in weniger geschützten Systemkomponenten während der Kaltlagerung geschieht.

Die wichtigsten Sicherheitsprinzipien der Ledger Cold Wallet

Die für die Architektur grundlegenden Sicherheitsprinzipien der Ledger Cold Wallet:

| Sicherheitsprinzip | Durchführung | Schutz wird geboten |

|---|---|---|

| Schlüsselisolierung | Sicherheitschip | Die Schlüssel verlassen niemals die geschützte Umgebung |

| Minimale Angriffsfläche | Spezielle Firmware | Verringerte Anfälligkeit |

| Physische Überprüfung | Anzeige auf dem Gerät | Verhinderung von Transaktionsmanipulation |

| Kryptografische Integrität | Signierte Firmware | Verhinderung unautorisierten Codes |

| Manipulationssicherheit | Hardware-Schutzmechanismen | Physische Angriffsabwehr |

| Zero-Trust-Design | Unabhängige Überprüfung | Keine Abhängigkeit von der Host-Sicherheit |

Jedes Prinzip adressiert spezifische Bedrohungskategorien und trägt gleichzeitig zur allgemeinen Kryptosicherheit bei. Die Kombination dieser Prinzipien schafft einen Schutz, der die Leistungsfähigkeit jeder einzelnen Maßnahme übertrifft.

Warum Cold Wallets einen stärkeren Schutz bieten

Sicherheitsvorteile von Cold Wallets im Vergleich zu vernetzten Alternativen:

- Private Schlüssel existieren niemals auf mit dem Internet verbundenen Geräten

- Malware kann nicht auf Schlüssel zugreifen, die in isolierter Hardware gespeichert sind.

- Phishing-Angriffe können keine Schlüssel aus sicheren Elementen extrahieren.

- Remote-Exploits können nicht auf vom Internet getrennte Schlüsselspeicher zugreifen.

- Physische Bestätigung verhindert unautorisierte Transaktionen

- Hardwarebasierte Sicherheit übertrifft die rein softwarebasierten Schutzfunktionen.

- Dedizierte Geräte verringern die Angriffsfläche im Vergleich zu herkömmlichen Computern.

Cold Storage verändert das Sicherheitsmodell grundlegend, indem es die Netzwerkverbindung eliminiert. Angriffe, die Netzwerkzugriff benötigen, können ordnungsgemäß isolierte Cold-Wallet-Systeme über USB-C oder Bluetooth nicht erreichen, wenn keine Verbindung besteht.

Hardware-Sicherheitskomponenten

Die Sicherheit der Ledger Cold Wallet basiert auf speziellen Hardwarekomponenten, die einen Schutz bieten, den Software allein nicht gewährleisten kann. Der Secure-Element-Chip bildet das Herzstück des Hardwareschutzes und implementiert kryptografische Operationen in einer manipulationssicheren Umgebung, die nach Bankenstandards zertifiziert ist. Zusätzliche Hardwarefunktionen ergänzen den Secure-Element-Schutz und sorgen so für umfassende Hardwaresicherheit.

Hardware-Sicherheit unterscheidet sich von Software-Sicherheit dadurch, dass sie physische statt logischer Schutzmechanismen bietet. Angreifer müssen physische Barrieren überwinden, anstatt lediglich Software-Schwachstellen auszunutzen, was die Schwierigkeit und die Kosten von Angriffen erheblich erhöht.

Secure Element Chip-Technologie

Spezifikationen der sicheren Elemente der Sicherheitsarchitektur von Ledger Cold Wallet. Sicherheitsfunktionen zum Schutz der Elemente:

- CC EAL5+ zertifizierte Sicherheitsbewertung

- Manipulationssichere physische Konstruktion

- Gegenmaßnahmen gegen Seitenkanalangriffe

- Fehlereinspritzschutz

- Verschlüsselter Schlüsselspeicher

- Echte Zufallszahlengenerierung

- Hardware zur kryptografischen Beschleunigung

- Physischer Speicherschutz

- Sichere Startprüfung

- Anti-Klonmechanismen

Das Sicherheitselement bietet einen Schutz, der dem der Chiptechnologie in Kreditkarten, Reisepässen und sicheren Ausweissystemen entspricht. Dieser bewährte Ansatz adressiert reale Angriffsszenarien und nicht nur theoretische Bedrohungen für alle unterstützten Kryptowährungen.

Software-Sicherheitsebenen

Die Sicherheit der Ledger Cold Wallet geht über die Hardware hinaus und umfasst Firmware- und Softwareebenen, die die physischen Schutzmaßnahmen ergänzen. Der Software-Stack implementiert Sicherheitsrichtlinien, verwaltet Kommunikationsprotokolle und stellt Benutzeroberflächen bereit, wobei er von sicherheitskritischen Vorgängen getrennt bleibt. Jede Softwareebene wird einer Sicherheitsprüfung und -tests unterzogen, um einen durchgängigen Schutz zu gewährleisten.

Softwaresicherheit ergänzt Hardware Sicherheit, anstatt sie zu ersetzen. Die Kombination bietet einen mehrschichtigen Schutz, bei dem mehrere Hürden überwunden werden müssen, um erfolgreiche Angriffe auf Kaltlagersysteme zu verhindern.

Firmware- und Anwendungssicherheit

Sicherheitssoftware für Ledger Cold Wallets:

| Sicherheitsebene | Funktion | Verifizierungsmethode |

|---|---|---|

| Sicherer Boot | Verhindert die Ausführung unautorisierten Codes | Prüfung kryptografischer Signaturen |

| Firmware-Integrität | Gewährleistet die Code-Authentizität | Hash-Verifizierung |

| Anwendungsisolation | Trennt Blockchain-Apps | Speicherschutz |

| Sichere Kommunikation | Schützt den Datenverkehr zwischen Gerät und Host | Verschlüsselter Kanal |

| Echtheitsprüfung | Bestätigt die Geräteauthentizität | Serverattestierung |

Firmware-Updates werden vor der Installation einer kryptografischen Verifizierung unterzogen, um zu verhindern, dass Angreifer selbst bei physischem Zugriff auf das Gerät Schadcode aufspielen. Im Gegensatz zu Trezor oder KeepKey mit ihren unterschiedlichen Softwarearchitekturen verwendet Ledger strenge Firmware-Sicherheitsprotokolle.

Informationen zum Schutz Ihrer privaten Schlüssel finden Sie in unserem Leitfaden Private Schlüssel der Ledger Cold Wallet. Informationen zum Schutz vor Phishing finden Sie unter Schutz vor Phishing in der Ledger Cold Wallet. Einen Sicherheitsüberblick finden Sie unter Ist die Ledger Cold Wallet sicher?.

Häufig gestellte Fragen

-

Hardware Isolierung hält private Schlüssel in sicheren Elementen, die niemals mit Netzwerken verbunden sind. Software-Wallets speichern Schlüssel auf mit dem Internet verbundenen Geräten, wo Schadsoftware darauf zugreifen kann.

-

Ja. Ledger verwendet CC EAL5+ zertifizierte Sicherheitselemente, die von der ANSSI (französische nationale Agentur für Cybersicherheit) verifiziert wurden. Diese Zertifizierung erfordert eine unabhängige Sicherheitsbewertung.

-

Trotz erheblicher Forschungsbemühungen und Prämienprogrammen wurden bisher keine erfolgreichen Angriffe dokumentiert, bei denen private Schlüssel aus sicheren Elementen von Ledger extrahiert wurden.

-

Private Schlüssel werden innerhalb des Sicherheitselements generiert und verlassen dieses niemals. Alle kryptografischen Operationen finden innerhalb des geschützten Chips statt, wodurch ein Offenlegungsrisiko für die Schlüssel verhindert wird.

-

Nein. Verbindungstypen übertragen ausschließlich Transaktionsdaten und Signaturen. Private Schlüssel verbleiben unabhängig von der Verbindungsmethode zum Schutz vor Datenverlust im sicheren Speicher.

-

Ohne die PIN haben Diebe keinen Zugriff auf die Wallet-Funktionen. Nach drei Fehlversuchen werden alle Daten auf dem Gerät gelöscht. Die Guthaben bleiben jedoch über die Wiederherstellungsphrase auf Ersatzgeräten zugänglich.

-

Ledger verwendet zertifizierte Sicherheitselemente, während einige Wettbewerber auf Allzweck-Mikrocontroller setzen. Alle Hardware-Wallets bieten eine deutlich höhere Sicherheit als Software-Wallets.